卡巴斯基实验室(Kaspersky Labs)最近发布报告称,臭名昭著的 Grandoreiro 银行特洛伊木马再次成为头条新闻,并演变成一个重大的全球金融威胁。该木马源于巴西,至少从2016年开始活跃,隶属于Tetrade恶意软件家族,旨在窃取银行凭证并绕过安全措施。尽管执法部门努力破坏其行动,包括在西班牙、巴西和阿根廷实施逮捕,但 Grandoreiro 仍是网络犯罪世界中一股强大的力量。

Grandoreiro 最初以拉美银行为目标,多年来,其操作者已大大扩展了他们的影响范围。到 2024 年,该恶意软件被发现以 45 个国家的 1700 家银行和 276 个加密货币钱包为目标,成为真正的全球性威胁。根据卡巴斯基的报告,“亚洲和非洲终于加入了其目标名单,使其成为真正的全球金融威胁”。这标志着卡巴斯基从早期关注拉美地区到现在的重大转变。

西班牙尤其受到了 Grandoreiro 欺诈活动的严重打击,据保守估计,该恶意软件造成的经济损失高达 350 万欧元。然而,报告指出,几次失败的尝试可能会为犯罪组织带来超过 1.1 亿欧元的利润。

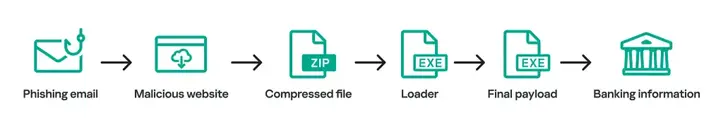

Grandoreiro 近期感染流 | 图片: 卡巴斯基实验室

Grandoreiro 不仅仅是规模问题,它还不断改进策略,以领先执法部门和网络安全措施一步。最新的创新之一是使用域生成算法(DGA)创建新的命令与控制(C2)服务器,从而使基于域的拦截策略复杂化。该恶意软件还采用了密文窃取加密(CTS)这一复杂的加密模式,为试图解密和分析其代码的分析人员增加了另一层复杂性。

此外,Grandoreiro 还采用了新的沙盒规避技术,如跟踪鼠标移动来模仿合法用户的交互。正如报告所指出的,该恶意软件现在会记录 “客户端 5 秒钟的平均鼠标速度”,这种策略旨在骗过基于机器学习的反欺诈系统。

随着时间的推移,Grandoreiro 的演变使其成为网络安全专业人员特别具有挑战性的对手。该恶意软件的模块化特性允许多个操作员创建碎片化版本,每个版本都针对特定地区或金融机构量身定制。自 2022 年以来,卡巴斯基观察到该木马创建了更小、更轻的版本,主要针对较少的目标,尤其是墨西哥。

报告强调,“Grandoreiro通常以恶意软件即服务(Malware-as-a-Service)的方式运行”,尽管其传播比其他银行木马更受控制,只有受信任的合作伙伴才能访问其源代码。

卡巴斯基与国际刑警组织和其他执法机构密切合作,共享恶意软件使用的战术、技术和程序(TTPs),但这场斗争远未结束。

报告总结说,虽然执法工作取得了一些进展,但Grandoreiro的操作者仍在继续开发新的恶意软件变种并建立新的基础设施。仅在 2024 年,卡巴斯基就阻止了超过 15 万次感染尝试,显然 Grandoreiro 的野心没有放缓的迹象。